پایگاه ملی آسیبپذیری دولت ایالات متحده (NVD) توصیهای درباره آسیبپذیری کشف شده در افزونه WP Statistics WordPress منتشر کرد که بر ۶۰۰۰۰۰ نصب فعال تأثیر میگذارد.

این آسیبپذیری دارای امتیاز سطح تهدید متوسط ۶.۵ از مقیاس ۱ تا ۱۰ است که سطح ۱۰ شدیدترین سطح آسیبپذیری را نشان میدهد.

جعل درخواست بین سایتی آمار WP (CSRF)

افزونه WP Statistics حاوی یک آسیبپذیری Cross-Site Request Forgery است که میتواند به مهاجم اجازه دهد تا با فعال یا غیرفعال کردن افزونهها، یک وبسایت را در معرض خطر قرار دهد.

جعل درخواست بین سایتی حمله ای است که به یک کاربر ثبت شده وب سایت (مانند سرپرست) نیاز دارد تا عملی مانند کلیک کردن روی پیوند را انجام دهد، که سپس به مهاجم اجازه می دهد از شکاف امنیتی استفاده کند.

>

شکاف امنیتی در این نمونه، “تأیید اعتبار غیر صحیح وجود ندارد یا نادرست است.”

نانس وردپرس یک نشانه امنیتی است که به یک کاربر ثبت نام شده ارائه می شود و به کاربر اجازه می دهد تا به طور ایمن اقداماتی را انجام دهد که فقط یک کاربر ثبت نام شده می تواند انجام دهد.

صفحات توسعهدهنده وردپرس با مثالی از حذف یک پست توسط سرپرست توضیح میدهد.

Nonces

وقتی یک کاربر در سطح سرپرست یک پست را حذف میکند، وردپرس ممکن است URL مشابهی ایجاد کند.

در زیر مثال فرضی URL ایجاد شده هنگام حذف پست با شماره شناسه ۱۲۳ است:

http://example.com/wp-admin/post.php?post=123&action=trash

یک مدیر سایت وردپرس ثبتشده یک nonce را انتخاب میکند و URL، در مثال، ممکن است به این شکل باشد:

http://example.com/wp-admin/post.php?post=123&action=trash&_wpnonce=b192fc4204

آخرین قسمت، &_wpnonce=b192fc4204، غیره است.

بنابراین، اتفاقی که می افتد این است که nonce یا گم شده است یا به درستی در افزونه WP Statistics تأیید نشده است و این یک شکاف امنیتی برای یک هکر مخرب ایجاد می کند تا بتواند از آن سوء استفاده کند.

پایگاه ملی آسیبپذیری (NVD) توضیح میدهد آن به این صورت است:

“افزونه WP Statistics برای وردپرس در برابر جعل درخواست های بین سایتی در نسخه های تا، و از جمله، ۱۳.۱.۱ آسیب پذیر است. این به دلیل عدم تأیید اعتبار غیر صحیح یا نادرست در تابع view() است.

این امکان را برای مهاجمان احراز هویت نشده فراهم میکند تا افزونههای دلخواه را فعال و غیرفعال کنند، از طریق درخواست جعلی که اعطا میشود، میتوانند مدیر سایت را فریب دهند تا اقدامی مانند کلیک کردن روی یک پیوند را انجام دهد.

وصله آسیب پذیری CSRF

آسیبپذیری افزونه WP Statistics بر نسخهای از جمله ۱۳.۱.۱ تأثیر میگذارد. با این حال، از آن زمان به بعد، اصلاحات امنیتی متعددی اضافه شده است، از جمله در نسخه ۱۳.۲.۱۱، به علاوه اصلاحات اضافی پس از آن.

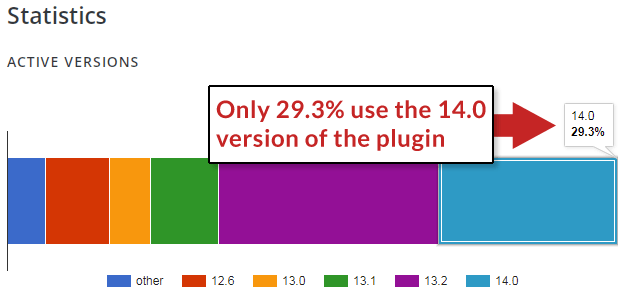

نسخه فعلی افزونه ۱۴.۰.۱ است. در حال حاضر تنها ۲۹.۳% از کاربران از به روزترین نسخه استفاده می کنند.

کاربران نسخه قدیمی افزونه ممکن است بخواهند به آخرین نسخه به روز رسانی کنند.

توصیه امنیتی NVD را بخوانید:

جزئیات CVE-2021-4333

تصویر ویژه توسط Shutterstock/Asier Romero